Högtid • Artikel

17 juni, 2024

5 säkerhetstips inför sommarsemestern

Ska du ut och resa? Då kan det vara en gos idé att ta ett par minuter för att läsa om några av de riskerna du kan exponeras för.

Kategori

Högtid • Artikel

17 juni, 2024

Ska du ut och resa? Då kan det vara en gos idé att ta ett par minuter för att läsa om några av de riskerna du kan exponeras för.

Riskhantering • Artikel

13 juni, 2024

När anställda arbetar hemifrån förändras hotbilden för de flesta arbetsgivare. Här är några saker att ta i beaktning.

Riskhantering • Artikel

12 april, 2024

Säkerhet är inte nödvändigtvis något din CTO har koll på – men definitivt borde ha. Här 10 frågor om säkerhet som Sentors CTO anser att alla CTO:s ska kunna svara på.

Kundcase • Artikel

18 januari, 2024

När Kalix kommuns IT-system slogs ut till följd av en hackerattack valde Piteå kommun att utvärdera sin egen säkerhet med hjälp av ett Red Team Test. Resultatet blev startskottet för ett nytt säkerhetsprogram som idag genomsyrar hela verksamheten.

27 november, 2023

Vi bad Åse Holmberg kommentera Accentures senaste rapport och dela med sig av sina tips till andra vd:ar som vill arbeta mer med säkerhet.

6 september, 2022

I Infosäkpodden kommer vi gräva både djupt och brett i ämnen som på olika sätt rör informationssäkerhet. Första avsnittet finns nu att ta del av på Spotify, Apple Podcast och så småningom även andra plattformar där poddar finns!

7 mars, 2022

I samband med kriget i Ukraina uppmanar MSB både företag, myndigheter och privatpersoner att höja sin beredskap mot cyberhot.

25 februari, 2022

Vi har sammanställt 17 frågor du som ansvarig bör kunna svara på för att kunna bedöma organisationens exponering och beredskap med anledning av kriget i Ukraina.

20 januari, 2022

Mats Malmberg, Head of Information Security på Sentor, listar ämnen han tror att vi kommer prata om inom risk och compliance under 2022.

14 december, 2021

En mycket allvarlig säkerhetsbrist i det välanvända loggbiblioteket Log4j har uppdagats. Bristen har fått namnet Log4Shell. Läs mer!

GDPR • Whitepaper

30 september, 2021

Allt fler företag väljer att outsourca IT-lösningar till externa parter. Baksidan av outsourcing är att du riskerar att förlora kontrollen.

Riskhantering • Artikel

30 mars, 2021

Trots att leverantören hanterar din information är det upp till dig att ta ansvar för dina outsourcade tillgångar och säkerställa att de är skyddade.

Lösenord • Artikel

29 mars, 2021

Det finns många fallgropar vid val av lösenord. Här har vi tagit fram våra bästa tips när det kommer till att välja ett säkert lösenord.

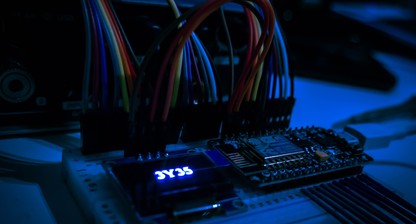

Internet of things • Artikel

29 mars, 2021

Internet of Things (IoT) handlar om anslutningen av vardagliga enheter till internet, alltifrån termostater och lampor till dörrklockor och larm.

Incidenthantering • Artikel

29 mars, 2021

Här följer några tips för att vässa er incidenthantering ytterligare, så att ni är förberedda ifall något oväntat sker.

Riskhantering • Artikel

29 mars, 2021

Det behöver inte kosta speciellt mycket att genomföra en cyberattack. Idag finns det flera olika sätt att gå tillväga för den som vill ont.

PCI DSS • Artikel

29 mars, 2021

Hur ska man göra för att handla säkert med kort på nätet? Här är åtta tips från en av säkerhetsexperter.

Riskhantering • Artikel

29 mars, 2021

Vi får ofta frågan kring vad man som företag skulle kunna göra för undvika att drabbas av dataintrång. Här delar en av våra experter inom informationssäkerhet med sig av fem råd.

Riskhantering • Artikel

29 mars, 2021

Dataintrång innebär att någon utan tillstånd väljer att tillskansa information som lagras digitalt. Det räcker att man ger sig tillgång till data, men även manipulerad, raderad eller tillagd information utan tillstånd är förstås även det brottsligt.

Compliance • Artikel

29 mars, 2021

Payment Card Industry Data Security Standard (PCI DSS) är en allmänt accepterad uppsättning riktlinjer och rutiner som syftar till att optimera säkerheten kring användningen av kredit- och bankkort. Här är en introduktion till ämnet.

Compliance • Artikel

29 mars, 2021

Har ditt företag börjat snegla på en ISO 27001-certifiering? I så fall är det värt att ta en titt på den här artikeln för att få några värdefulla tips på vägen.

Compliance • Artikel

29 mars, 2021

Ett beprövat sätt att minska risken för att drabbas av olika former av cyberbrott är genom att se till att organisationen tillämpar säkerhetsstandarden ISO 27001.

Phishing • Artikel

29 mars, 2021

Phishing är en attackmetod som har blivit omåttligt populär bland cyberkriminella eftersom den är effektiv. Här är 6 sätt för att stärka skyddet mot dessa attacker.

Phishing • Artikel

29 mars, 2021

Det kan vara svårt att urskilja vad som är ett legitimt mail och vad som är falskt. Här är 4 tips på saker att tänka på när öppnar din inkorg.

Riskhantering • Artikel

29 mars, 2021

Att helt eller delvis flytta till molnet kan innebära många fördelar för en organisation – men det medför samtidigt nya hot och risker.

Artikel

29 mars, 2021

Vid cyberattacken Cloud Hopper riktade sig angriparna inte direkt mot slutmålet. Istället letade de efter den svagaste länken i kedjan.

Riskhantering • Artikel

29 mars, 2021

Få organisationer har en samlad bild över vilka leverantörer de har samt vilka risker som finns förknippade med samarbetena. Här är några saker att tänka på.

Lösenord • Artikel

24 mars, 2021

Det finns fler sätt som lösenord kan läcka. Här är tre typiska exempel på hur någon med onda avsikter kan komma över lösenordet.

8 december, 2020

Internetbedrägerier, IoT och personlig integritet på nätet är ämnen som hamnar i blickfånget när vi sammanfattar årets upplaga av “Svenskarnas syn på IT-säkerhet”.

3 december, 2018

Tack vare de tekniska framstegen har onlinespel utvecklats till en av de mest lukrativa branscherna på internet.

10 april, 2018

Fler IT-system och mer information i kombination med ökade bransch- och compliancekrav har skapat ökade behov av ansvarsroller inom IT- och informationssäkerhet. Samtidigt är det svårt att hitta rätt kompetens som kan axla rollerna i den utsträckning som krävs. Som ett svar på efterfrågan har Sentor vidareutvecklat tjänsten CISO as a Service.

27 februari, 2015

Det är analysföretaget Radar som har tittat på den svenska säkerhetsmarknaden som omsätter cirka nio miljarder svenska kronor.

18 december, 2014

Säkerhetsfrågorna har i efterdyningarna av flera högprofilerade attacker hamnat allt högre upp på agendan.

7 november, 2014

Säkerhet nu är ett av de högst prioriterade områdena bland respondenterna visar en ny undersökning.

4 november, 2014

Enligt EYs årliga undersökning The Global Information Security Survey 2014 så saknar mer än en tredjedel av alla organisationer de säkerhetsmekanismer som krävs för att möta morgondagens hot.